|

国外黑客组织Shadow Brokers泄露出了一份机密文档,其中包含了多个Windows远程漏洞利用工具,外部攻击者利用此工具可远程攻击并获取服务器控制权限,该漏洞影响极大

大量Windows服务操作系统版本均在此次受影响之列。

为保证您的业务安全,请您务必及时关注该漏洞并开展相应的安全整改措施,此次风险描述及修复方案如下:服务器命令行窗口执行netstat -an查看是否有相应对口开放,同时亦可以通过访问http://tool.chinaz.com/port/(输入IP,下面填入137,139,445,3389)判断服务端口是否对外开启。注意:rdp是远程桌面服务,不局限于3389端口,如果您的Windows远程桌面使用了其他端口,也在受影响之列,由于业务需求,请您设置远程桌面授权使用

1、推荐方案:更新官方补丁

截至目前,方程式组织所使用的大部分漏洞官方均已发布相关补丁,强烈建议您更新相关补丁。攻击工具所对应的补丁列表如下:

|

工具名称

|

解决措施

|

|

“EternalBlue”

|

Addressed byMS17-010

|

|

“EmeraldThread”

|

Addressed byMS10-061

|

|

“EternalChampion”

|

Addressed byCVE-2017-0146&CVE-2017-0147

|

|

“ErraticGopher”

|

Addressed prior to the release of Windows Vista

|

|

“EsikmoRoll”

|

Addressed byMS14-068

|

|

“EternalRomance”

|

Addressed byMS17-010

|

|

“EducatedScholar”

|

Addressed byMS09-050

|

|

“EternalSynergy”

|

Addressed byMS17-010

|

|

“EclipsedWing”

|

Addressed byMS08-067

|

MS17-010下载地址为

https://technet.microsoft.com/zh-cn/library/security/ms17-010.aspx

使用360最新NSA免疫工具,下载地址

http://dl.360safe.com/nsa/nsatool.exe

2 封停禁用对外137,139,445端口

针对Windows 2008版本及以上的系统可以临时关闭相应服务操作步骤如下:

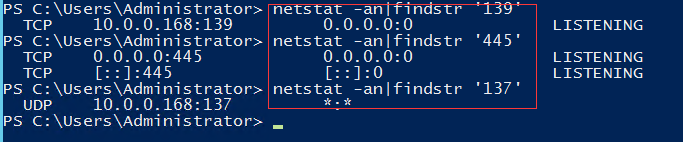

1)未修复之前截图如下:

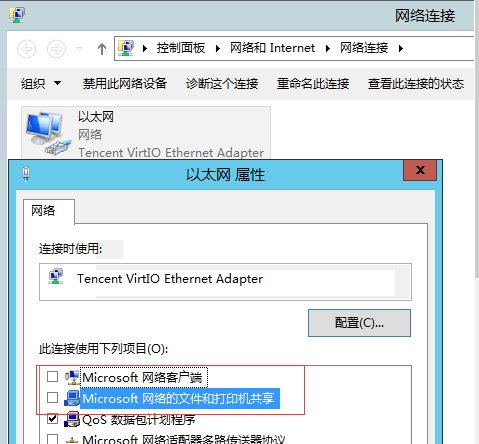

2)修复操作如下:禁止Windows共享,卸载下图两个组件(此操作的目的是禁止445端口)

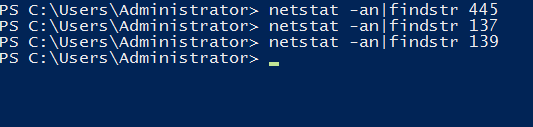

(实施完毕后,需要重启系统生效,操作前请您根据对业务的影响情况进行评估)

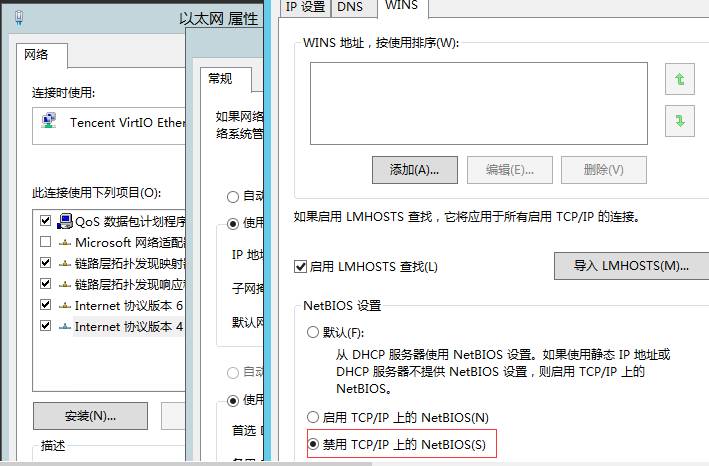

3)禁止netbios(此操作的目的是禁止137,139端口)

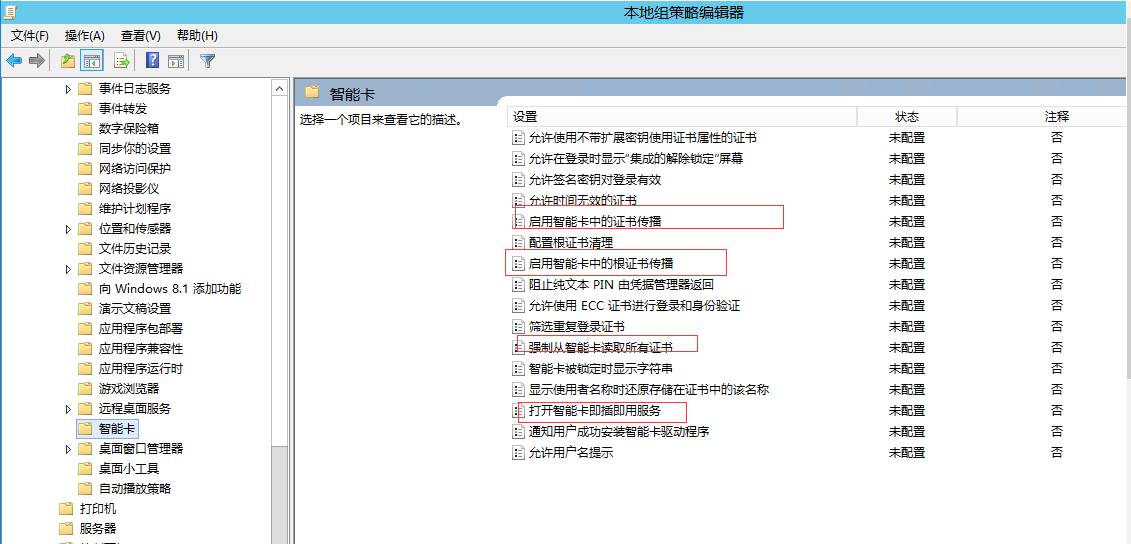

4)关闭远程智能卡(此操作的目的是关闭Windows智能卡功能,避免rdp服务被攻击利用)

|